Eine neue Malware breitet sich schnell aus: Die Malware mit der Bezeichnung Voldemort verwendet legitime Google-Dienste, um Sicherheitsbarrieren zu umgehen und IT-Systeme zu durchdringen. Unternehmen sind in Gefahr!

Erfahren Sie, wie die Voldemort-Malware funktioniert und welche Maßnahmen Unternehmen ergreifen können, um Ihre IT-Sicherheit zu stärken.

Neue Malware, neue Gefahr

Im Bereich der Cyberkriminalität gibt es ständige Bewegung: Existierende Malware entwickelt sich weiter, während völlig neue, anspruchsvolle Malware fast täglich erscheint. Unternehmen sind daher dringend gefordert, das Geschehen im Auge zu behalten und das Firmennetzwerk zum Schutz vor alten und neuen Gefahren gut aufzustellen. Das übergeordnete Ziel: so gut wie möglich für potenzielle Angriffe vorbereitet zu sein und Cyber-Kriminellen durch (proaktive) Sicherheitsmaßnahmen eine möglichst geringe Angriffsfläche zu bieten.

Kürzlich ist erneut eine sehr gerfährliche neue Malware erschienen, der die Unternehmen als erklärtes Angriffsziel besondere Aufmerksamkeit schenken sollten. Die Rede ist von der Malware Voldemort. Brisant ist hierbei, dass die Malware sich als legitime Google-Dienste tarnt und daher schwierig zu entdecken ist. Lesen Sie weiter, was Unternehmen über diese neue Cyber-Drohung wissen müssen!

Eine seltsame E-Mail? Vorsicht ist hier erforderlich: Aktuell werden Phishing-Mails mit der Voldemort-Malware gesendet! Bild: Pexels/Vitaly Gariev

Was ist Voldemort-Malware?

Voldemort-Malware ist eine besonders gefährliche Malware, die erstmals im August 2024 entdeckt wurde. Nach dem berüchtigten Schurken der Serie „Harry Potter“ benannt, ist diese Malware genauso hinterlistig: Sie verwendet legitime Google-Dienste wie Google Sheets als Tarnung. So bleibt sie oft unentdeckt. Da der Datenverkehr wie gewöhnlicher, unverdächtiger Netzwerkverkehr wirkt, haben herkömmliche Sicherheitssysteme Schwierigkeiten, die Bedrohung rechtzeitig zu erkennen.

Voldemort wird durch gezielte Phishing-Angriffe verbreitet, die sich auf Unternehmen konzentrieren. Die E-Mails enthalten angeblich wichtige Dokumente von Behörden, die die Empfänger dazu ermutigen sollen, auf korrupte Links zu klicken. Einmal aktiv, erlaubt die Malware Angreifern nicht nur, sensible Daten auszuspionieren, sondern auch andere Malware nachzuladen.

Unternehmen aus verschiedenen Branchen, einschließlich Versicherung und Luftfahrt, gehören zu den Hauptzielen. Die Angreifer verfolgen verschiedene Ziele, vom Datendiebstahl bis zur möglichen Spionage.

Wie funktioniert ein Angriff mit Voldemort?

Ein Angriff der Voldemort-Malware erfolgt in mehreren Schritten, die darauf abzielen, Opfer zu täuschen und IT-Sicherheitssysteme zu umgehen. Die folgenden Schritte zeigen den typischen Ablauf eines Angriffs:

- Phishing-E-Mail:

Der Angriff beginnt mit einer trügerischen echten Phishing-E-Mail. Diese E-Mails scheinen von Behörden wie dem Steueramt oder internationalen Steuerbehörden zu stammen und enthalten Links zu angeblich wichtigen Dokumenten wie Steuerinformationen. - Link zum schädlichen Code:

Wenn das Opfer auf den Link in der E-Mail klickt, wird es auf eine gefälschte Website umgeleitet. Hier können Sie die Datei als PDF herunterladen. Diese Datei enthält jedoch die eigentliche Malware, die im Hintergrund unbemerkt bleibt. - Erstellung von legitimen Google-Diensten:

Ein besonders gefährlicher Aspekt von Voldemort Malware ist seine Fähigkeit, legitime Google-Dienste wie Google Sheets als Befehls- und Steuerserver (C2) zu verwenden. Diese Technik verdeckt die Kommunikation zwischen der Malware und den Angreifern, so dass Sicherheitsprogramme oft den Verkehr als harmlos klassifizieren. - Installation einer Backdoor:

Sobald die Malware aktiv ist, handelt sie als Backdoor, über die den Angreifern kontinuierlichen Zugriff auf das betroffenen System erhalten. Die Backdoor ermöglicht Cyber-Kriminellen, sensible Daten wie Passwörter, Dokumente und Netzwerk-Zugang zu sammeln und andere Malware wie Ransomware oder Spionage-Tools neu zu laden, um auf dem Netzwerk zu spionieren. Das Schadenspotenzial ist enorm!

Durch diesen mehrstufigen Angriff haben Cyber-Kriminelle die Möglichkeit, ihre Aktivitäten über längere Zeiträume fortzusetzen.

Die Autoren der Voldemort-Malware sind derzeit unsicher. Bild: Pexels/Alena Darmel

Warum ist Voldemort-Malware so gefährlich?

Die Voldemort Malware wird aufgrund ihrer extrem guten Tarnung als besonders gefährlich angesehen. Durch die Verwendung legitimer Dienste wie Google Sheets erscheint der Traffic der Malware als normaler Prozess. Sicherheitssysteme haben entsprechend schwer die tatsächlich vermuteten Aktivitäten zu erkennen. Darüber hinaus macht die verdeckte Technik es schwieriger Voldemort zu finden im Vergleich zu vielen anderen schädlichen Programme.

Darüber hinaus ist die Voldemort Malware so vielseitig und erlaubt nicht nur Daten-Spionage, sondern dient auch zusätzlicher Malware wie Ransomwareals Türöffner. Sobald eine solche Ransomware auf dem Netzwerk ist, drohen Datenverschlüsselung, Datenverlust und Lösegeld Erpressung – unter Umständen sind Existenzen in Gefahr!

Übrigens: In diesem speziellen Fall sind Unternehmen, die sich auf Google-Cloud-Dienste verlassen, besonders gefährdet – insbesondere wenn ihre IT-Sicherheitsstrategien sind nicht für eine solche gezielte Bedrohung ausgelegt sind.

Beispiel: Phishing Attack mit Voldemort

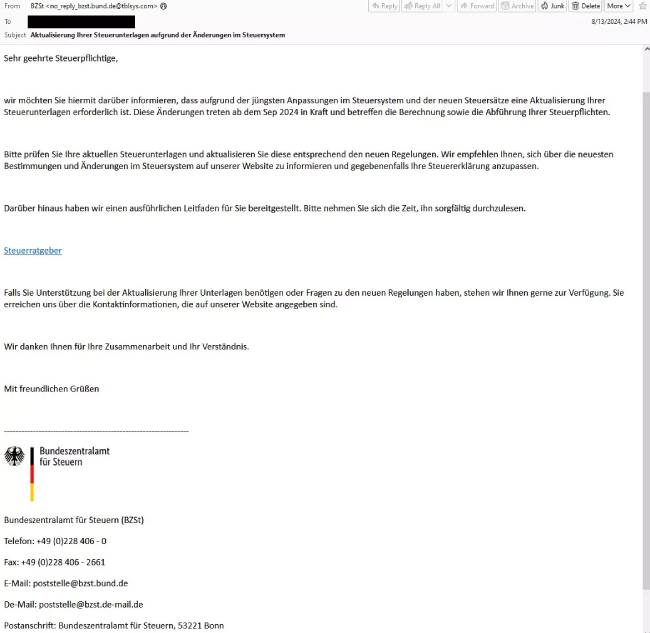

Im Zuge der Malware-Kampagne mit Voldemort wurden bereits 20, 000 Phishing-E-Mails weltweit gesendet – auch im deutschsprachigen Raum. Zu diesem Zweck schickten die Cyber-Kriminellen unter anderem E-Mails als Köder im Auftrag des Bundeszentrales für Steuern (BZSt).

In der gefälschten Nachricht wird behauptet, dass es Änderungen in der Steuererklärung gäbe, die sofortige Aktualisierung erfordern. Auch in diesem konkreten Fall ist es das Ziel der Angreifer, die Empfänger zu bewegen, um auf einen bösartigen Link klicken und dadurch Voldemort in das System zu lassen. Die E-Mail sieht sehr real aus: Die verwendete Absenderadresse „[email protected]. de“ scheint vertrauenswürdig zu sein, und der Inhalt der E-Mail richtet sich an ein relevantes Thema. Die betroffenen Personen werden gebeten, dem BZSt verdächtige E-Mails zu melden.

Ein Beispiel einer Phihsing-Mail als Teil der Voldemort-Kampagne. Bild: Prospekt

Wer ist hinter Voldemort?

Wer hinter der Voldemort-Malware steht, ist noch im Dunkeln: Trotz intensiver Analysen konnten die Autoren bisher nicht identifiziert werden. Sicherheitsexperten vermuteten jedoch, dass die Angreifer eine fortgeschrittene, gut organisierte Gruppe von Cyber-Kriminellen waren, die es auf Unternehmen und Behörden abgesehen haben.

Dies wird auch von dem Verdacht begleitet, dass die Organisation hinter der Voldemort Malware nicht nur finanzielle Interessen verfolgt (nämlich aufgrund der späteren Einführung von Ransomware), sondern vor allem auf Spionage ausgerichtet scheint. Die Ziele der Angriffe – insbesondere Unternehmen aus sensiblen Bereichen wie Luftfahrt und Finanzsektor – bedeuten auch, dass die Täter sich mit dem Zugang zu wertvollen Informationen beschäftigen. Die Malware bleibt somit ein gruseliges Risiko für Unternehmen und ihre ganz individuellen Unternehmensgeheimnisse!

So schützen sich Unternehmen vor Voldemort!

Um effektiv gegen Voldemort Malware und ähnliche Bedrohungen zu schützen, können Unternehmen eine ganze Reihe von Sicherheitsmaßnahmen ergreifen. Hier sind einige wichtige Schritte, die Sie auch in Ihrem Unternehmen implementieren sollten:

- Mitarbeitertraining durchführen!

Der menschliche Faktor ist oft das schwächste Mitglied der IT-Sicherheit. Schulen Sie Ihre Mitarbeiter regelmäßig, um sie für die Gefahren von Phishing-Angriffen zu sensibilisieren. Sie können also verdächtige E-Mails und Links besser erkennen und vermeiden, dass die Malware überhaupt in das System gelangt. - Verwenden Sie Phishing-Schutz und E-Mail-Filter!

Implementieren Sie erweiterte Spam- und Phishing-Filter in Ihrem E-Mail-System. Diese Filter können verdächtige E-Mails automatisch blockieren oder sich in Quarantäne bewegen, bevor sie den Mitarbeitern angezeigt werden. - Beschränken Sie den Zugriff auf Cloud-Dienste!

Überwachen und begrenzen Sie den Zugriff auf externe Cloud-Dienste wie Google Sheets. So können Sie verhindern, dass die Malware Befehle erhält oder Daten über diese Dienste auslöscht. Nur autorisierte und vertrauenswürdige Verbindungen sind zulässig. - Multi-Faktor-Authentifizierung (MFA) verwenden!

Mit MFA können Sie sicherstellen, dass auch bei gestohlenen Zugriffsdaten kein unberechtigter Zugriff auf Ihre Systeme erfolgt. Diese zusätzliche Sicherheitsmaßnahme macht es für Angreifer schwierig, in Ihr Netzwerk einzusteigen. - Halten Sie Ihre Sicherheitssoftware aktuell!

Stellen Sie sicher, dass Ihre Sicherheitssoftware immer aktuell ist. Moderne Antivirenprogramme und Firewalls erkennen und blockieren verdächtige Aktivitäten effektiver, bevor größere Schäden auftreten. - Erstellen Sie regelmäßige Backups!

Wenn Ihre Daten trotz aller Sicherheitsmaßnahmen betroffen sind, sind regelmäßige Backups Ihre Rettung. Stellen Sie sicher, dass Ihre Backups sicher gehalten und regelmäßig aktualisiert werden. Wir empfehlen die 3-2-1-Backup-Regel!

Diese Maßnahmen erhöhen Ihre Chancen, sich vor Voldemort und anderen gefährlichen Cyber-Bedrohungen zu schützen. Brauchst du Unterstützung?

IT-Experten wehren Gefahren ab

Fakt ist: Die Bedrohung von Malware wie Voldemort erfordert umfassende und gezielte Schutzmaßnahmen, die regelmäßig überprüft und angepasst werden müssen. Kleine und mittelständische Unternehmen stoßen hier oft auf ihre Grenzen, da die IT-Sicherheitsanforderungen ständig steigen.

Das Team der one4 IT hilft Ihnen, Ihre IT-Infrastruktur zu sichern. Mit maßgeschneiderten IT-Sicherheitslösungen und kontinuierlicher Überwachung, z.B. durch Managed Services, sorgen unsere Fachleute dafür, dass Ihre Systeme optimal geschützt sind. Von der Implementierung moderner Sicherheitssoftware bis zu regelmäßigen Backups – wir helfen Ihnen, die höchste Sicherheit Ihres Unternehmens zu gewährleisten. Kontaktieren Sie uns heute, um Ihr Unternehmen vor Bedrohungen wie Voldemort-Malware zu schützen!

Weitere Informationen:

proofpoint, PC-WELT, heise, NETZWELT, CHIP

Für eine bessere Lesbarkeit verwenden wir die männliche Form im Text. Allerdings sind alle Geschlechter und Geschlechtsidentität immer gemeint.